Wzmacnianie Cyfrowej Ochrony: Odkrywanie Potencjału Architektury Cybersecurity Mesh

Ostatnio przyspieszenie cyfryzacji w miejscu pracy i w jego otoczeniu oraz w instytucjach przekształciło to, co można by uznać za tradycyjne infrastruktury sieciowe, a wyzwaniami, przed którymi stoją dziś organizacje, jest tempo przyspieszającej transformacji cyfrowej, zwiększające powierzchnię ataku, tj. liczbę wszystkich możliwych punktów, które mogą zostać wykorzystane przez nieupoważnionego użytkownika do wydobycia danych lub uzyskania dostępu do systemu.

Zgodnie z badaniem, inspirowane pandemią przejście na pracę zdalną, wymagające „Operacji z dowolnego miejsca”, przyczyniło się do wzrostu przyspieszenia cyfrowego wraz ze wzrostem technologii IOT (Internet rzeczy). Inne przyczyniające się technologie to maszyny zdalne, sieci wirtualne, technologie chmurowe, urządzenia brzegowe. Ta transformacja prowadzi organizacje do większych inwestycji w cybersecurity mesh, tj.

Cybersecurity mesh to nowoczesne podejście do architektury bezpieczeństwa, które pozwala przedsiębiorstwom rozwiązywać problemy związane z bezpieczeństwem, powstałe w wyniku powiększonej powierzchni ataku spowodowanej przyspieszeniem cyfrowym, hybrydową architekturą wielochmurową, rozproszonymi przedsiębiorstwami, umożliwiając skalowalność, elastyczność i niezawodną kontrolę cyberbezpieczeństwa. Jest to strategia cyberobrony, która niezależnie zabezpiecza urządzenia za pomocą własnego parametru

· Zgodnie z badaniem, przewiduje się, że rynek cybersecurity mesh będzie rósł ze wskaźnikiem CAGR na poziomie 18,4%, szczegóły znajdują się na rysunku 1–

· Według Gartnera, do 2024 r. przedsiębiorstwa wdrażające cybersecurity mesh zmniejszą wpływ finansowy o 90% z powodu incydentów związanych z bezpieczeństwem

· Nastąpił ciągły wzrost częstotliwości zagrożeń wewnętrznych, z którymi borykają się firmy w porównaniu z poprzednimi latami, zgodnie z raportem 53% firm doświadczyło zagrożenia wewnętrznego w roku 2018, liczba ta wzrosła do 60% w 2019 roku i 67% w 2020 roku

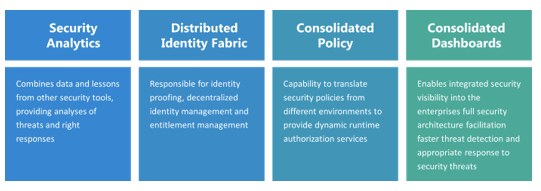

Według Gartnera, poniżej przedstawiono warstwy CSMA (Cybersecurity Mesh Architecture), przyjęcie tej strategii zapewnia korzyści w postaci kompozycyjności i skalowalności

Zastosowania Cybersecurity Mesh

Obsługa większości tożsamości i IAM (żądań zarządzania dostępem)-

Ponieważ praca z domu zyskała popularność, tożsamości i urządzenia istnieją poza siedzibą firmy, tradycyjne cyberbezpieczeństwo nie posiada wymaganych środków bezpieczeństwa, aby sprostać takim wyzwaniom, cybersecurity mesh jest w stanie obsłużyć większość żądań IAM, oferując firmie niezawodne aktywa cyfrowe i podejście kontrolne. Przewiduje się, że cybersecurity mesh będzie obsługiwać ponad 50% żądań IAM

Dostawcy usług zarządzanych w zakresie bezpieczeństwa (MSSP)-

Zgodnie z raportem, do roku 2023 firmy MSSP będą odpowiedzialne za 40% aplikacji IAM, mogą one zapewnić firmom zasoby do planowania, opracowywania, pozyskiwania i wdrażania rozwiązań IAM zgodnie z ich potrzebami

Narzędzia do weryfikacji tożsamości-

Wraz z ciągłym wzrostem interakcji zdalnych, trudno jest odróżnić prawdziwych, ważnych użytkowników od oszusta. Zgodnie z raportem, do roku 2024 30% dużych firm wdroży nowe narzędzia do weryfikacji tożsamości, które rozwiążą problemy związane z procesami cyklu życia tożsamości pracowników

Strategia Zero Trust-

Żadne urządzenie domyślnie nie jest zaufane, aby uzyskać dostęp do szerszej sieci zgodnie z siecią Zero Trust. Zagrożenia można wykrywać w czasie rzeczywistym, zapewniając równe traktowanie danych i systemów, chyba że zostaną zweryfikowane przez protokół bezpieczeństwa, połączenie z danymi jest domyślnie uważane za „niewiarygodne”

Zdecentralizowane standardy tożsamości-

Podejście zdecentralizowane wyłania się jako odpowiedź na wyzwania stojące przed już ustalonymi podejściami scentralizowanymi, z pomocą technologii łańcucha bloków chroni anonimowość i pozwala jednostkom na walidację żądań informacji, dostarczając im minimalną wymaganą ilość informacji. Zgodnie z raportem, prawdziwy zdecentralizowany standard pojawi się do roku 2024

Wyzwania we wdrażaniu CSMA

Szkolenia i wsparcie-

Będąc stosunkowo nowym frameworkiem, wymaga on przeszkolenia i zmiany nastawienia, a także znacznej ilości inwestycji w personel, aby wesprzeć przejście. A także zapewnienie prostego systemu opartego na tożsamości dla użytkowników, bez rozpraszania uwagi, co mogłoby prowadzić do zmniejszenia produktywności

Koszty związane z istniejącym ekosystemem-

Organizacje z istniejącym ekosystemem bezpieczeństwa mogą wahać się przed przyjęciem CSMA, ze względu na poniesione koszty związane z wdrażaniem nowszego systemu opartego na nowym podejściu, wymagającego znacznej ilości czasu i zmiany nastawienia wśród personelu

Wniosek-

Cybersecurity mesh stanie się przyszłością rozwiązań w zakresie bezpieczeństwa cyfrowego, a większa liczba firm przyjmuje i wdraża system w swoich firmach, MSSP stale rozwijają system, aby lepiej służyć potrzebom organizacji

Oczekuje się, że wdrożenie tego systemu przyniesie uprzedzenia demograficzne, koncentrując się na podejściach skoncentrowanych na dokumentach, ponieważ rośnie zainteresowanie firm tym podejściem. Wdrożenie CSMA wymagałoby pokonania wyzwań związanych ze szkoleniem i redefinicją granic cyberbezpieczeństwa, przy jednoczesnym zapewnieniu elastycznej, skalowalnej, niezawodnej kontroli cyberbezpieczeństwa i większej standaryzacji podejścia do reagowania na zagrożenia.

Autor: Abhishek Saini