تعزيز الدفاعات الرقمية: استكشاف إمكانات شبكة الأمن السيبراني

لقد أدى التسارع الرقمي مؤخرًا في أماكن العمل والمعاهد وحولها إلى تغيير ما يمكن اعتباره البنى التحتية للشبكات التقليدية، والتحديات التي تواجهها المؤسسات اليوم هي المعدل الذي يتسارع به التحول الرقمي مما يزيد من توسع سطح الهجوم، أي عدد جميع النقاط المحتملة التي يمكن لمستخدم غير مصرح له استغلالها لاستخراج البيانات أو الوصول إلى النظام.

وفقًا لدراسة، ساهم التحول المستوحى من الوباء إلى العمل عن بُعد والذي يتطلب "عمليات من أي مكان" في نمو التسارع الرقمي جنبًا إلى جنب مع الارتفاع في تكنولوجيا إنترنت الأشياء (IOT). تشمل التقنيات المساهمة الأخرى الأجهزة البعيدة والشبكات الافتراضية وتقنيات الحوسبة السحابية وأجهزة الحوسبة الطرفية. هذا التحول يقود المؤسسات إلى استثمار المزيد في شبكة الأمن السيبراني, أي،

شبكة الأمن السيبراني هي نهج حديث لبنية الأمان يسمح للمؤسسات بحل المشكلات الأمنية الناشئة بسبب سطح الهجوم الموسع الناتج عن التسارع الرقمي، وبنية السحابة المتعددة المختلطة، والمؤسسات الموزعة التي تتيح قابلية التوسع والمرونة والتحكم الموثوق في الأمن السيبراني. إنها إستراتيجية للدفاع السيبراني تؤمن الأجهزة بشكل مستقل بمعاملها الخاص

· وفقًا للدراسة، من المتوقع أن ينمو سوق شبكات الأمن السيبراني مع معدل نمو سنوي مركب قدره 18.4%، انظر إلى الشكل 1 للحصول على التفاصيل-

· وفقًا لـ Gartner، بحلول عام 2024، ستقلل المؤسسات التي تتبنى شبكة الأمن السيبراني من التأثير المالي بنسبة 90% بسبب الحوادث الأمنية

· كان هناك زيادة مستمرة في وتيرة التهديدات الداخلية التي تواجهها الشركات مقارنة بالسنوات السابقة، وفقًا للتقرير 53% من الشركات واجهت تهديدًا داخليًا في عام 2018، وارتفع هذا الرقم إلى 60% في 2019 و 67% في 2020

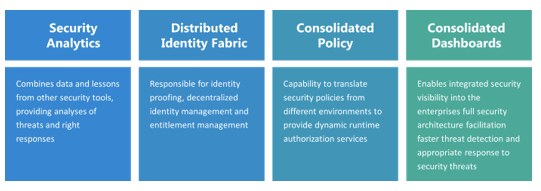

وفقًا لـ Gartner، فيما يلي طبقات CSMA (بنية شبكة الأمن السيبراني)، يوفر اعتماد الإستراتيجية مزايا التركيب وقابلية التوسع

تطبيقات شبكة الأمن السيبراني

التعامل مع غالبية الهوية وإدارة الوصول (طلبات إدارة الوصول)-

نظرًا لأن العمل من المنزل اكتسب شعبية، توجد الهويات والأجهزة خارج مباني الشركة، ولا يمتلك الأمن السيبراني التقليدي الإجراءات الأمنية المطلوبة لمعالجة هذه التحديات، فإن شبكة الأمن السيبراني قادرة على التعامل مع غالبية طلبات إدارة الوصول IAM مما يوفر للشركة أصولًا رقمية موثوقة ونهجًا للتحكم. من المتوقع أن تدعم شبكة الأمن السيبراني أكثر من 50% من طلبات إدارة الوصول IAM

مقدمو خدمات الأمان المُدارة (MSSP)-

وفقًا للتقرير، بحلول عام 2023، ستكون شركات MSSP مسؤولة عن 40% من تطبيقات إدارة الوصول IAM، ويمكنهم تزويد الشركات بالموارد اللازمة لتخطيط وتطوير واكتساب وتنفيذ حلول إدارة الوصول IAM وفقًا لاحتياجاتها

أدوات إثبات الهوية-

مع الارتفاع المستمر في التفاعلات عن بُعد، يصبح من الصعب التمييز بين المستخدمين الحقيقيين الصالحين والمحتال. وفقًا للتقرير، بحلول عام 2024، ستنفذ 30% من الشركات الكبيرة أدوات جديدة لإثبات الهوية لمعالجة نقاط الضعف في عمليات دورة حياة هوية القوى العاملة

إستراتيجية الثقة المعدومة-

لا يُعتبر أي جهاز موثوقًا به افتراضيًا للوصول إلى الشبكة الأوسع وفقًا لشبكة الثقة المعدومة. يمكن اكتشاف التهديدات في الوقت الفعلي مما يضمن معاملة البيانات والأنظمة على قدم المساواة، ما لم يتم التحقق منها بواسطة البروتوكول الأمني، فإن الاتصال بالبيانات يعتبر افتراضيًا "غير موثوق به"

معايير الهوية اللامركزية-

يظهر النهج اللامركزي كرد فعل على التحديات التي تواجهها النهج المركزية القائمة بالفعل، فبمساعدة تقنية سلسلة الكتل، فإنه يحمي إخفاء الهوية ويسمح للأفراد بالتحقق من صحة طلبات المعلومات من خلال تزويدهم بأقل قدر من المعلومات المطلوبة. وفقًا للتقرير، سيظهر معيار لامركزي حقيقي بحلول عام 2024

تحديات في تنفيذ CSMA

التدريب والدعم-

نظرًا لكونه إطارًا جديدًا نسبيًا، فإنه يتطلب تدريبًا وتغييرًا في العقلية، بالإضافة إلى قدر كبير من الاستثمار في الموظفين لدعم الانتقال. بالإضافة إلى ضمان نظام بسيط قائم على الهوية للمستخدمين دون أن يكون ذلك بمثابة تشتيت يمكن أن يؤدي إلى انخفاض الإنتاجية

التكاليف المرتبطة بنظام بيئي موجود-

قد تتردد المؤسسات التي لديها نظام أمني موجود في تبني CSMA، بسبب التكلفة المتكبدة المرتبطة بتنفيذ نظام أحدث يعتمد على نهج جديد، ويتطلب وقتًا كبيرًا وتغييرًا في العقلية بين الموظفين

الخلاصة-

شبكة الأمن السيبراني ستكون مستقبل حلول الأمان الرقمي، مع اعتماد وتنفيذ عدد أكبر من الشركات للنظام في شركاتها، وتقوم MSSPs بتطوير النظام باستمرار لخدمة احتياجات المؤسسة بشكل أفضل

من المتوقع أن يؤدي تطبيق هذا النظام إلى تحيز ديموغرافي من خلال التركيز على المناهج التي تركز على الوثائق مع تزايد اهتمام الشركات بالنهج. سيتطلب تطبيق CSMA التغلب على تحديات التدريب وإعادة تعريف محيط الأمن السيبراني، مع توفير تحكم مرن وقابل للتطوير وموثوق في الأمن السيبراني ومزيد من التوحيد القياسي لنهج الاستجابة الأمنية.

المؤلف: Abhishek Saini