Stärkung der digitalen Abwehr: Erforschung des Potenzials von Cybersecurity Mesh

In letzter Zeit hat die digitale Beschleunigung im und um den Arbeitsplatz, Institute das verändert, was als traditionelle Netzwerkinfrastrukturen betrachtet werden könnte. Die Herausforderungen, vor denen Unternehmen heute stehen, sind die Geschwindigkeit, mit der die digitale Transformation zunimmt, was die zunehmende Angriffsfläche, d.h. die Anzahl aller möglichen Punkte, die von einem unbefugten Benutzer ausgenutzt werden können, um Daten zu extrahieren oder auf das System zuzugreifen, noch verstärkt.

Laut einer Studie hat die von der Pandemie inspirierte Verlagerung zur Fernarbeit, die "Anywhere Operations" erfordert, zum Wachstum der digitalen Beschleunigung zusammen mit dem Aufstieg der IOT-Technologie (Internet der Dinge) beigetragen. Weitere beitragende Technologien sind Remote-Maschinen, virtuelle Netzwerke, Cloud-Technologien und Edge-Computing-Geräte. Diese Transformation hat dazu geführt, dass Unternehmen mehr in Cybersecurity Mesh investieren, d.h.

Cybersecurity Mesh ist ein moderner Ansatz für die Sicherheitsarchitektur, der es Unternehmen ermöglicht, Sicherheitsprobleme zu lösen, die aufgrund der erweiterten Angriffsfläche durch digitale Beschleunigung, hybride Multicloud-Architektur und verteilte Unternehmen entstanden sind, und ermöglicht Skalierbarkeit, Flexibilität und zuverlässige Cybersecurity-Kontrolle. Es ist eine Cyber-Verteidigungsstrategie, die Geräte unabhängig voneinander mit ihren eigenen Parametern sichert.

· Laut der Studie wird erwartet, dass der Markt für Cybersecurity Mesh mit einer CAGR von 18,4 % wachsen wird. Einzelheiten entnehmen Sie Abbildung 1-

· Laut Gartner werden Unternehmen, die Cybersecurity Mesh einführen, bis 2024 die finanziellen Auswirkungen durch Sicherheitsvorfälle um 90 % reduzieren.

· Im Vergleich zu den Vorjahren hat die Häufigkeit von Insider-Bedrohungen für Unternehmen kontinuierlich zugenommen. Laut dem Bericht waren 53 % der Unternehmen im Jahr 2018 mit Insider-Bedrohungen konfrontiert, diese Zahl stieg auf 60 % im Jahr 2019 und 67 % im Jahr 2020.

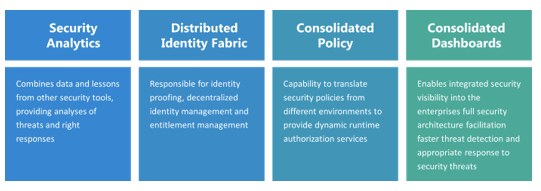

Laut Gartner sind die folgenden Schichten von CSMA (Cybersecurity Mesh Architecture). Die Übernahme der Strategie bietet Vorteile in Bezug auf Zusammensetzbarkeit und Skalierbarkeit.

Anwendungen von Cybersecurity Mesh

Abwicklung der Mehrheit der Identitäts- und IAM-Anfragen (Zugriffsmanagement)-

Da die Arbeit von zu Hause aus immer beliebter wird, existieren Identitäten und Geräte außerhalb des Firmengeländes. Die traditionelle Cybersicherheit verfügt nicht über die erforderlichen Sicherheitsmaßnahmen, um solche Herausforderungen zu bewältigen. Cybersecurity Mesh ist in der Lage, die Mehrheit der IAM-Anfragen zu bearbeiten und dem Unternehmen einen zuverlässigen digitalen Vermögenswert und Kontrollansatz zu bieten. Es wird prognostiziert, dass Cybersecurity Mesh mehr als 50 % der IAM-Anfragen unterstützen wird.

Managed Security Service Provider (MSSP)-

Laut einem Bericht werden MSSP-Firmen bis zum Jahr 2023 für 40 % der IAM-Anwendungen verantwortlich sein. Sie können Unternehmen Ressourcen für die Planung, Entwicklung, den Erwerb und die Implementierung von IAM-Lösungen entsprechend ihren Bedürfnissen zur Verfügung stellen.

Tools zur Identitätsprüfung-

Mit dem kontinuierlichen Anstieg der Remote-Interaktionen wird es schwierig, zwischen echten, gültigen Benutzern und einem Betrüger zu unterscheiden. Laut einem Bericht werden bis zum Jahr 2024 30 % der großen Unternehmen neue Tools zur Identitätsprüfung implementieren, um Schwächen in den Prozessen des Lebenszyklus der Belegschaftsidentität zu beheben.

Zero-Trust-Strategie-

Gemäß dem Zero-Trust-Netzwerk wird standardmäßig keinem Gerät vertraut, dass es auf das gesamte Netzwerk zugreifen kann. Bedrohungen können in Echtzeit erkannt werden, um sicherzustellen, dass Daten und Systeme gleich behandelt werden, es sei denn, sie werden durch das Sicherheitsprotokoll verifiziert. Die Verbindung zu Daten wird standardmäßig als "unzuverlässig" betrachtet.

Dezentrale Identitätsstandards-

Der dezentrale Ansatz entwickelt sich als Reaktion auf die Herausforderungen, vor denen bereits etablierte zentralisierte Ansätze stehen. Mithilfe der Blockchain-Technologie schützt er die Anonymität und ermöglicht es Einzelpersonen, Informationsanfragen zu validieren, indem er ihnen die geringstmögliche Menge an Informationen zur Verfügung stellt. Laut dem Bericht wird bis zum Jahr 2024 ein echter dezentraler Standard entstehen.

Herausforderungen bei der Implementierung von CSMA

Schulung und Support-

Als relativ neues Framework erfordert es Schulungen und eine Änderung der Denkweise sowie eine erhebliche Investition in Personal, um den Übergang zu unterstützen. Sowie die Gewährleistung eines einfachen identitätsbasierten Systems für die Benutzer, ohne dass dies eine Ablenkung darstellt, die zu einer geringeren Produktivität führen könnte.

Assoziierte Kosten mit einem bestehenden Ökosystem-

Organisationen mit einem bestehenden Sicherheitsökosystem zögern möglicherweise, CSMA einzuführen, da die mit der Implementierung neuerer Systeme auf der Grundlage eines neuen Ansatzes verbundenen Kosten entstehen, die eine erhebliche Zeit- und Denkweisenänderung bei den Mitarbeitern erfordern.

Schlussfolgerung-

Cybersecurity Mesh wird die Zukunft der digitalen Sicherheitslösungen sein, wobei eine größere Anzahl von Unternehmen das System in ihren Unternehmen einführt und implementiert, entwickeln MSSPs das System kontinuierlich weiter, um die Bedürfnisse der Organisation besser zu erfüllen.

Es wird erwartet, dass die Implementierung dieses Systems eine demografische Voreingenommenheit mit sich bringt, indem es sich auf dokumentenzentrierte Ansätze konzentriert, da das Interesse der Unternehmen an dem Ansatz steigt. Die Implementierung von CSMA würde erfordern, dass die Herausforderungen der Schulung und der Neudefinition von Cybersecurity-Perimetern bewältigt werden, während gleichzeitig eine flexible, skalierbare und zuverlässige Cybersecurity-Kontrolle und eine stärkere Standardisierung des Sicherheitsreaktionsansatzes gewährleistet werden.

Autor: Abhishek Saini